సాధారణంగా కనిపించే ఒక ఈమెయిల్ను తెరుస్తున్నారని ఊహించుకోండి, మరుక్షణమే మీ బ్యాంకు ఖాతా ఖాళీ అయిపోతుంది. లేదా మీరు వెబ్ బ్రౌజ్ చేస్తుండగా మీ స్క్రీన్ లాక్ అయిపోయి, ఒక బెదిరింపు సందేశం పాప్ అప్ అవుతుంది. ఈ దృశ్యాలు సైన్స్ ఫిక్షన్ సినిమాలు కావు, కానీ సైబర్ దాడులకు నిజ జీవితంలో జరిగే ఉదాహరణలు. ప్రతిదీ ఇంటర్నెట్గా మారిన ఈ యుగంలో, ఇంటర్నెట్ కేవలం ఒక అనుకూలమైన వారధి మాత్రమే కాదు, హ్యాకర్లకు ఒక వేట స్థలం కూడా. వ్యక్తిగత గోప్యత నుండి కార్పొరేట్ రహస్యాల వరకు, జాతీయ భద్రత వరకు, సైబర్ దాడులు ప్రతిచోటా ఉన్నాయి, మరియు వాటి కుయుక్తి, విధ్వంసక శక్తి ఒళ్లు గగుర్పొడిచేలా ఉంటాయి. ఏ దాడులు మనకు ముప్పుగా పరిణమించాయి? అవి ఎలా పనిచేస్తాయి, మరియు వాటి గురించి ఏమి చేయాలి? మీకు సుపరిచితమైన మరియు అపరిచితమైన ప్రపంచంలోకి మిమ్మల్ని తీసుకెళ్తూ, అత్యంత సాధారణమైన ఎనిమిది సైబర్ దాడులను పరిశీలిద్దాం.

మాల్వేర్

1. మాల్వేర్ అంటే ఏమిటి? మాల్వేర్ అనేది ఒక వినియోగదారుడి సిస్టమ్ను దెబ్బతీయడానికి, దొంగిలించడానికి లేదా నియంత్రించడానికి రూపొందించబడిన ఒక హానికరమైన ప్రోగ్రామ్. ఇది ఈమెయిల్ అటాచ్మెంట్లు, మారువేషంలో ఉన్న సాఫ్ట్వేర్ అప్డేట్లు లేదా చట్టవిరుద్ధమైన వెబ్సైట్ డౌన్లోడ్ల వంటి నిరపాయకరమైనవిగా కనిపించే మార్గాల ద్వారా వినియోగదారుడి పరికరాల్లోకి రహస్యంగా ప్రవేశిస్తుంది. ఒకసారి పనిచేయడం మొదలుపెట్టాక, మాల్వేర్ సున్నితమైన సమాచారాన్ని దొంగిలించగలదు, డేటాను ఎన్క్రిప్ట్ చేయగలదు, ఫైల్లను తొలగించగలదు, లేదా ఆ పరికరాన్ని దాడి చేసేవారి "కనుసన్నల్లో నడిచే కీలుబొమ్మ"గా కూడా మార్చగలదు.

2. సాధారణ రకాల మాల్వేర్

వైరస్:చట్టబద్ధమైన ప్రోగ్రామ్లకు జతచేయబడి, రన్ అయిన తర్వాత, స్వీయ-ప్రతిరూపణ, ఇతర ఫైళ్లకు సోకడం, ఫలితంగా సిస్టమ్ పనితీరు క్షీణించడం లేదా డేటా నష్టం జరగడం జరుగుతుంది.

పురుగు:ఇది హోస్ట్ ప్రోగ్రామ్ లేకుండా స్వతంత్రంగా వ్యాప్తి చెందగలదు. ఇది నెట్వర్క్ బలహీనతల ద్వారా స్వయంగా వ్యాపించడం మరియు నెట్వర్క్ వనరులను వినియోగించుకోవడం సర్వసాధారణం. ట్రోజన్: పరికరాలను రిమోట్గా నియంత్రించగల లేదా డేటాను దొంగిలించగల బ్యాక్డోర్ను ఇన్స్టాల్ చేసేలా వినియోగదారులను ప్రేరేపించడానికి, ఇది చట్టబద్ధమైన సాఫ్ట్వేర్గా నటిస్తుంది.

స్పైవేర్:వినియోగదారు ప్రవర్తనను రహస్యంగా పర్యవేక్షించడం, కీస్ట్రోక్లను లేదా బ్రౌజింగ్ హిస్టరీని రికార్డ్ చేయడం, తరచుగా పాస్వర్డ్లు మరియు బ్యాంక్ ఖాతా సమాచారాన్ని దొంగిలించడానికి ఉపయోగిస్తారు.

రాన్సమ్వేర్:అన్లాక్ చేయడానికి డబ్బు డిమాండ్ చేస్తూ ఒక పరికరాన్ని లేదా ఎన్క్రిప్ట్ చేసిన డేటాను బందీగా పెట్టడం ఇటీవలి సంవత్సరాలలో విపరీతంగా పెరిగిపోయింది.

3. వ్యాప్తి మరియు హాని మాల్వేర్ సాధారణంగా ఫిషింగ్ ఇమెయిల్లు, మాల్వర్టైజింగ్ లేదా USB కీలు వంటి భౌతిక మాధ్యమాల ద్వారా వ్యాపిస్తుంది. దీని వలన కలిగే హానిలో డేటా లీకేజ్, సిస్టమ్ వైఫల్యం, ఆర్థిక నష్టం మరియు కార్పొరేట్ ప్రతిష్టకు నష్టం కూడా ఉండవచ్చు. ఉదాహరణకు, 2020 ఎమోటెట్ మాల్వేర్, మారువేషంలో ఉన్న ఆఫీస్ డాక్యుమెంట్ల ద్వారా ప్రపంచవ్యాప్తంగా లక్షలాది డివైజ్లకు సోకి, ఎంటర్ప్రైజ్ భద్రతకు ఒక పీడకలగా మారింది.

4. నివారణ వ్యూహాలు

• అనుమానాస్పద ఫైళ్ళ కోసం స్కాన్ చేయడానికి యాంటీ-వైరస్ సాఫ్ట్వేర్ను ఇన్స్టాల్ చేసి, క్రమం తప్పకుండా అప్డేట్ చేయండి.

• తెలియని లింక్లపై క్లిక్ చేయడం లేదా తెలియని మూలాల నుండి సాఫ్ట్వేర్ను డౌన్లోడ్ చేయడం వంటివి చేయవద్దు.

• రాన్సమ్వేర్ వలన కలిగే కోలుకోలేని నష్టాలను నివారించడానికి ముఖ్యమైన డేటాను క్రమం తప్పకుండా బ్యాకప్ చేసుకోండి.

• అనధికార నెట్వర్క్ యాక్సెస్ను నిరోధించడానికి ఫైర్వాల్లను ఎనేబుల్ చేయండి.

రాన్సమ్వేర్

1. రాన్సమ్వేర్ ఎలా పనిచేస్తుంది? రాన్సమ్వేర్ అనేది ఒక ప్రత్యేక రకమైన మాల్వేర్. ఇది బాధితుడు యాక్సెస్ చేయకుండా ఉండేలా, వినియోగదారుడి పరికరాన్ని ప్రత్యేకంగా లాక్ చేస్తుంది లేదా కీలకమైన డేటాను (ఉదాహరణకు, డాక్యుమెంట్లు, డేటాబేస్లు, సోర్స్ కోడ్) ఎన్క్రిప్ట్ చేస్తుంది. దాడి చేసేవారు సాధారణంగా బిట్కాయిన్ వంటి, గుర్తించడం కష్టమైన క్రిప్టోకరెన్సీలలో చెల్లింపును డిమాండ్ చేస్తారు మరియు చెల్లింపు చేయకపోతే డేటాను శాశ్వతంగా నాశనం చేస్తామని బెదిరిస్తారు.

2. విలక్షణమైన కేసులు

2021లో జరిగిన కొలోనియల్ పైప్లైన్ దాడి ప్రపంచాన్ని దిగ్భ్రాంతికి గురిచేసింది. డార్క్సైడ్ ర్యాన్సమ్వేర్, యునైటెడ్ స్టేట్స్ తూర్పు తీరంలోని ప్రధాన ఇంధన పైప్లైన్ యొక్క నియంత్రణ వ్యవస్థను ఎన్క్రిప్ట్ చేసింది. దీనివల్ల ఇంధన సరఫరాకు అంతరాయం ఏర్పడి, దాడి చేసినవారు 4.4 మిలియన్ డాలర్ల (4.4 మిలియన్ డాలర్ల) విమోచన క్రయధనాన్ని డిమాండ్ చేశారు. ఈ సంఘటన, కీలకమైన మౌలిక సదుపాయాలు ర్యాన్సమ్వేర్కు ఎంత సులభంగా గురవుతాయో బహిర్గతం చేసింది.

3. రాన్సమ్వేర్ ఎందుకు అంత ప్రాణాంతకం?

అధిక గోప్యత: రాన్సమ్వేర్ తరచుగా సోషల్ ఇంజనీరింగ్ (ఉదాహరణకు, చట్టబద్ధమైన ఇమెయిల్లుగా నటిస్తూ) ద్వారా వ్యాపిస్తుంది, దీనివల్ల వినియోగదారులు దానిని గుర్తించడం కష్టమవుతుంది.

వేగవంతమైన వ్యాప్తి: నెట్వర్క్ బలహీనతలను ఉపయోగించుకోవడం ద్వారా, రాన్సమ్వేర్ ఒక సంస్థలోని అనేక పరికరాలకు త్వరగా సోకగలదు.

పునరుద్ధరణ కష్టం: సరైన బ్యాకప్ లేకపోతే, విమోచన క్రయధనం చెల్లించడం ఒక్కటే మార్గం కావచ్చు, కానీ ఆ క్రయధనం చెల్లించిన తర్వాత డేటాను తిరిగి పొందడం సాధ్యం కాకపోవచ్చు.

4. రక్షణ చర్యలు

• కీలకమైన డేటాను త్వరగా పునరుద్ధరించుకోవడానికి, డేటాను క్రమం తప్పకుండా ఆఫ్లైన్లో బ్యాకప్ చేసుకోండి.

• అసాధారణ ప్రవర్తనను నిజ సమయంలో పర్యవేక్షించడానికి ఎండ్పాయింట్ డిటెక్షన్ అండ్ రెస్పాన్స్ (EDR) వ్యవస్థను ఏర్పాటు చేశారు.

• ఫిషింగ్ ఇమెయిల్లను గుర్తించేలా ఉద్యోగులకు శిక్షణ ఇవ్వండి, తద్వారా అవి దాడికి మార్గాలుగా మారకుండా ఉంటాయి.

• చొరబాటు ప్రమాదాన్ని తగ్గించడానికి సిస్టమ్ మరియు సాఫ్ట్వేర్ లోపాలను సకాలంలో సరిచేయండి.

ఫిషింగ్

1. ఫిషింగ్ యొక్క స్వభావం

ఫిషింగ్ అనేది ఒక రకమైన సోషల్ ఇంజనీరింగ్ దాడి. దీనిలో దాడి చేసే వ్యక్తి, బ్యాంకు, ఈ-కామర్స్ ప్లాట్ఫారమ్ లేదా సహోద్యోగి వంటి నమ్మకమైన సంస్థగా నటిస్తూ, ఇమెయిల్, టెక్స్ట్ మెసేజ్ లేదా ఇన్స్టంట్ మెసేజ్ ద్వారా బాధితుడిని సున్నితమైన సమాచారాన్ని (పాస్వర్డ్లు, క్రెడిట్ కార్డ్ నంబర్లు వంటివి) వెల్లడించేలా లేదా హానికరమైన లింక్పై క్లిక్ చేసేలా ప్రేరేపిస్తాడు.

2. సాధారణ రూపాలు

• ఇమెయిల్ ఫిషింగ్: నకిలీ వెబ్సైట్లలోకి లాగిన్ అయ్యి, వారి ఆధారాలను నమోదు చేసేలా వినియోగదారులను ప్రలోభపెట్టడానికి పంపే నకిలీ అధికారిక ఇమెయిల్లు.

స్పియర్ ఫిషింగ్: ఒక నిర్దిష్ట వ్యక్తిని లేదా సమూహాన్ని లక్ష్యంగా చేసుకుని, అధిక విజయ రేటుతో చేసే ఒక ప్రత్యేకమైన దాడి.

• స్మిషింగ్: హానికరమైన లింక్లపై క్లిక్ చేసేలా వినియోగదారులను ప్రలోభపెట్టడానికి టెక్స్ట్ సందేశాల ద్వారా నకిలీ నోటిఫికేషన్లను పంపడం.

• విషింగ్: సున్నితమైన సమాచారాన్ని రాబట్టడానికి ఫోన్లో అధికారిగా నటించడం.

3. ప్రమాదాలు మరియు ప్రభావాలు

ఫిషింగ్ దాడులు చవకైనవి మరియు అమలు చేయడం సులభం, కానీ అవి భారీ నష్టాలను కలిగిస్తాయి. 2022లో, ఫిషింగ్ దాడుల కారణంగా ప్రపంచవ్యాప్తంగా బిలియన్ల డాలర్ల ఆర్థిక నష్టాలు సంభవించాయి, వీటిలో వ్యక్తిగత ఖాతాల దొంగతనం, కార్పొరేట్ డేటా ఉల్లంఘనలు మరియు మరిన్ని ఉన్నాయి.

4. ఎదుర్కొనే వ్యూహాలు

• పంపినవారి చిరునామాలో అక్షరదోషాలు లేదా అసాధారణ డొమైన్ పేర్లు ఉన్నాయేమో ఒకటికి రెండుసార్లు సరిచూసుకోండి.

• పాస్వర్డ్లు బహిర్గతమైనప్పటికీ ప్రమాదాన్ని తగ్గించడానికి మల్టీ-ఫ్యాక్టర్ అథెంటికేషన్ (MFA)ను ఎనేబుల్ చేయండి.

• హానికరమైన ఇమెయిల్లు మరియు లింక్లను ఫిల్టర్ చేయడానికి యాంటీ-ఫిషింగ్ సాధనాలను ఉపయోగించండి.

• సిబ్బంది అప్రమత్తతను పెంపొందించడానికి క్రమం తప్పకుండా భద్రతా అవగాహన శిక్షణను నిర్వహించండి.

అధునాతన నిరంతర ముప్పు (APT)

1. APT నిర్వచనం

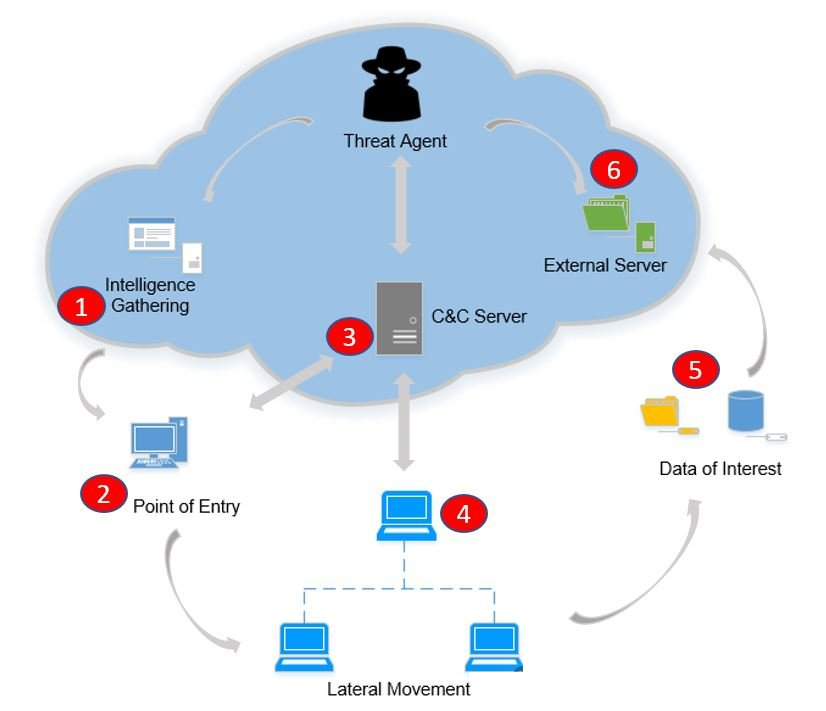

అడ్వాన్స్డ్ పర్సిస్టెంట్ థ్రెట్ (APT) అనేది ఒక సంక్లిష్టమైన, దీర్ఘకాలిక సైబర్ దాడి. దీనిని సాధారణంగా దేశస్థాయి హ్యాకర్ గ్రూపులు లేదా నేర ముఠాలు నిర్వహిస్తాయి. APT దాడికి స్పష్టమైన లక్ష్యం మరియు అధిక స్థాయిలో అనుకూలీకరణ ఉంటాయి. దాడి చేసేవారు అనేక దశల ద్వారా చొరబడి, రహస్య డేటాను దొంగిలించడానికి లేదా సిస్టమ్ను దెబ్బతీయడానికి చాలా కాలం పాటు మాటువేసి ఉంటారు.

2. దాడి ప్రవాహం

ప్రారంభ చొరబాటు:ఫిషింగ్ ఇమెయిల్లు, ఎక్స్ప్లాయిట్లు లేదా సప్లై చైన్ దాడుల ద్వారా ప్రవేశం పొందడం.

పట్టు సాధించండి:దీర్ఘకాలిక యాక్సెస్ను కొనసాగించడానికి బ్యాక్డోర్లను చొప్పించండి.

పార్శ్వ కదలిక:ఉన్నత అధికారాన్ని పొందడానికి లక్ష్య నెట్వర్క్లో వ్యాపించడం.

డేటా దొంగతనం:మేధో సంపత్తి లేదా వ్యూహాత్మక పత్రాలు వంటి సున్నితమైన సమాచారాన్ని వెలికితీయడం.

జాడను కప్పిపుచ్చండి:దాడిని దాచడానికి లాగ్ను తొలగించండి.

3. విలక్షణమైన కేసులు

2020లో జరిగిన సోలార్విండ్స్ దాడి ఒక క్లాసిక్ APT సంఘటన. దీనిలో హ్యాకర్లు సప్లై చైన్ దాడి ద్వారా హానికరమైన కోడ్ను చొప్పించి, ప్రపంచవ్యాప్తంగా వేలాది వ్యాపారాలు మరియు ప్రభుత్వ సంస్థలను ప్రభావితం చేసి, భారీ మొత్తంలో సున్నితమైన డేటాను దొంగిలించారు.

4. రక్షణ పాయింట్లు

• అసాధారణ నెట్వర్క్ ట్రాఫిక్ను పర్యవేక్షించడానికి చొరబాటు గుర్తింపు వ్యవస్థ (IDS)ను అమర్చండి.

• దాడి చేసేవారి పార్శ్వ కదలికను పరిమితం చేయడానికి కనీస అధికార సూత్రాన్ని అమలు చేయండి.

• సంభావ్య బ్యాక్డోర్లను గుర్తించడానికి క్రమం తప్పకుండా భద్రతా తనిఖీలు నిర్వహించండి.

• తాజా దాడి ధోరణులను పసిగట్టడానికి థ్రెట్ ఇంటెలిజెన్స్ ప్లాట్ఫారమ్లతో కలిసి పనిచేయండి.

మ్యాన్ ఇన్ ది మిడిల్ ఎటాక్ (MITM)

1. మ్యాన్-ఇన్-ది-మిడిల్ దాడులు ఎలా పనిచేస్తాయి?

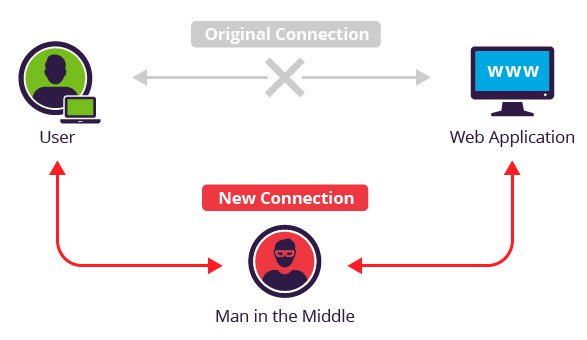

మ్యాన్-ఇన్-ది-మిడిల్ అటాక్ (MITM) అంటే, ఒక దాడి చేసేవాడు, సంభాషిస్తున్న రెండు పక్షాల మధ్య జరిగే డేటా ప్రసారాలను వారికి తెలియకుండా చొప్పించడం, అడ్డగించడం మరియు తారుమారు చేయడం. దాడి చేసేవాడు సున్నితమైన సమాచారాన్ని దొంగిలించవచ్చు, డేటాను తారుమారు చేయవచ్చు లేదా మోసం చేయడానికి ఒక పక్షంగా నటిస్తూ మోసానికి పాల్పడవచ్చు.

2. సాధారణ రూపాలు

• Wi-Fi స్పూఫింగ్: దాడి చేసేవారు డేటాను దొంగిలించేందుకు, వినియోగదారులను కనెక్ట్ అయ్యేలా ప్రేరేపించడానికి నకిలీ Wi-Fi హాట్స్పాట్లను సృష్టిస్తారు.

DNS స్పూఫింగ్: వినియోగదారులను హానికరమైన వెబ్సైట్లకు మళ్లించడానికి DNS ప్రశ్నలను తారుమారు చేయడం.

• SSL హైజాకింగ్: ఎన్క్రిప్ట్ చేయబడిన ట్రాఫిక్ను అడ్డగించడానికి SSL సర్టిఫికేట్లను ఫోర్జరీ చేయడం.

• ఇమెయిల్ హైజాకింగ్: ఇమెయిల్ కంటెంట్ను అడ్డగించడం మరియు మార్చడం.

3. ప్రమాదాలు

MITM దాడులు ఆన్లైన్ బ్యాంకింగ్, ఇ-కామర్స్ మరియు టెలికమ్యూటింగ్ వ్యవస్థలకు గణనీయమైన ముప్పును కలిగిస్తాయి, ఇవి ఖాతాల దొంగతనం, లావాదేవీల తారుమారు లేదా సున్నితమైన సమాచార బహిర్గతం వంటి వాటికి దారితీయవచ్చు.

4. నివారణ చర్యలు

• సమాచార మార్పిడి గుప్తీకరించబడిందని నిర్ధారించుకోవడానికి HTTPS వెబ్సైట్లను ఉపయోగించండి.

• పబ్లిక్ Wi-Fiకి కనెక్ట్ అవ్వడం లేదా ట్రాఫిక్ను ఎన్క్రిప్ట్ చేయడానికి VPNలను ఉపయోగించడం వంటివి చేయవద్దు.

• DNSSEC వంటి సురక్షితమైన DNS రిజల్యూషన్ సేవను ప్రారంభించండి.

• SSL సర్టిఫికేట్ల చెల్లుబాటును తనిఖీ చేయండి మరియు మినహాయింపు హెచ్చరికల పట్ల అప్రమత్తంగా ఉండండి.

SQL ఇంజెక్షన్

1. SQL ఇంజెక్షన్ యొక్క విధానం

SQL ఇంజెక్షన్ అనేది ఒక కోడ్ ఇంజెక్షన్ దాడి. దీనిలో దాడి చేసేవాడు ఒక వెబ్ అప్లికేషన్ యొక్క ఇన్పుట్ ఫీల్డ్లలో (ఉదాహరణకు, లాగిన్ బాక్స్, సెర్చ్ బార్) హానికరమైన SQL స్టేట్మెంట్లను చొప్పించి, చట్టవిరుద్ధమైన ఆదేశాలను అమలు చేసేలా డేటాబేస్ను మోసగించి, తద్వారా డేటాను దొంగిలించడం, మార్చడం లేదా తొలగించడం వంటివి చేస్తాడు.

2. దాడి సూత్రం

లాగిన్ ఫారం కోసం కింది SQL క్వెరీని పరిశీలించండి:

దాడి చేసేవాడు ప్రవేశిస్తాడు:

ప్రశ్న ఇలా మారుతుంది:

ఇది ప్రామాణీకరణను దాటవేసి, దాడి చేసేవారికి లాగిన్ అవ్వడానికి వీలు కల్పిస్తుంది.

3. ప్రమాదాలు

SQL ఇంజెక్షన్ వల్ల డేటాబేస్ కంటెంట్లు లీక్ అవ్వడం, వినియోగదారుల ఆధారాలు దొంగిలించబడటం, లేదా మొత్తం సిస్టమ్లు కూడా చేజిక్కించుకోబడటం జరగవచ్చు. 2017లో జరిగిన ఈక్విఫాక్స్ డేటా ఉల్లంఘనకు, 147 మిలియన్ల వినియోగదారుల వ్యక్తిగత సమాచారాన్ని ప్రభావితం చేసిన ఒక SQL ఇంజెక్షన్ దుర్బలత్వమే కారణమని తేలింది.

4. రక్షణలు

• వినియోగదారు ఇన్పుట్ను నేరుగా కలపడాన్ని నివారించడానికి పారామితీకరించిన క్వెరీలను లేదా ప్రీకంపైల్డ్ స్టేట్మెంట్లను ఉపయోగించండి.

• అసాధారణ అక్షరాలను తిరస్కరించడానికి ఇన్పుట్ ధ్రువీకరణ మరియు ఫిల్టరింగ్ను అమలు చేయండి.

• దాడి చేసేవారు ప్రమాదకరమైన చర్యలు చేపట్టకుండా నిరోధించడానికి డేటాబేస్ అనుమతులను పరిమితం చేయండి.

• వెబ్ అప్లికేషన్లలోని లోపాలను క్రమం తప్పకుండా స్కాన్ చేసి, భద్రతాపరమైన ప్రమాదాలను సరిచేయండి.

DDoS దాడులు

1. DDoS దాడుల స్వభావం

డిస్ట్రిబ్యూటెడ్ డినయల్ ఆఫ్ సర్వీస్ (DDoS) దాడి అనేది, పెద్ద సంఖ్యలో బాట్లను నియంత్రించడం ద్వారా లక్ష్య సర్వర్కు భారీ సంఖ్యలో అభ్యర్థనలను పంపుతుంది. దీనివల్ల సర్వర్ యొక్క బ్యాండ్విడ్త్, సెషన్ వనరులు లేదా కంప్యూటింగ్ శక్తి క్షీణించి, సాధారణ వినియోగదారులు ఆ సేవను పొందలేకపోతారు.

2. సాధారణ రకాలు

• ట్రాఫిక్ దాడి: అధిక సంఖ్యలో ప్యాకెట్లను పంపి, నెట్వర్క్ బ్యాండ్విడ్త్ను నిరోధించడం.

• ప్రోటోకాల్ దాడులు: సర్వర్ సెషన్ వనరులను హరించడానికి TCP/IP ప్రోటోకాల్ బలహీనతలను ఉపయోగించుకోవడం.

• అప్లికేషన్-లేయర్ దాడులు: చట్టబద్ధమైన వినియోగదారు అభ్యర్థనల వలె నటిస్తూ వెబ్ సర్వర్లను స్తంభింపజేయడం.

3. విలక్షణమైన కేసులు

2016లో జరిగిన డైన్ DDoS దాడి, ట్విట్టర్ మరియు నెట్ఫ్లిక్స్తో సహా అనేక ప్రధాన వెబ్సైట్లను నిలిపివేయడానికి మిరాయ్ బాట్నెట్ను ఉపయోగించింది, ఇది ఐఓటి పరికరాల భద్రతా ప్రమాదాలను ఎత్తిచూపింది.

4. ఎదుర్కొనే వ్యూహాలు

• హానికరమైన ట్రాఫిక్ను ఫిల్టర్ చేయడానికి DDoS రక్షణ సేవలను అమలు చేయండి.

• ట్రాఫిక్ను పంపిణీ చేయడానికి కంటెంట్ డెలివరీ నెట్వర్క్ (CDN)ను ఉపయోగించండి.

• సర్వర్ ప్రాసెసింగ్ సామర్థ్యాన్ని పెంచడానికి లోడ్ బ్యాలెన్సర్లను కాన్ఫిగర్ చేయండి.

• నెట్వర్క్ ట్రాఫిక్ను పర్యవేక్షించడం ద్వారా అసాధారణతలను గుర్తించి, సకాలంలో స్పందించండి.

అంతర్గత బెదిరింపులు

1. అంతర్గత ముప్పు నిర్వచనం

సంస్థలోని అధీకృత వినియోగదారులు (ఉదాహరణకు, ఉద్యోగులు, కాంట్రాక్టర్లు) దురుద్దేశంతో, నిర్లక్ష్యంగా, లేదా బాహ్య దాడిదారులచే ప్రేరేపించబడి తమ అధికారాలను దుర్వినియోగం చేయడం వల్ల అంతర్గత ముప్పులు సంభవిస్తాయి. దీని ఫలితంగా డేటా లీకేజ్ లేదా సిస్టమ్ దెబ్బతినడం జరుగుతుంది.

2. ముప్పు రకం

• దురుద్దేశపూర్వక అంతర్గత వ్యక్తులు: లాభం కోసం ఉద్దేశపూర్వకంగా డేటాను దొంగిలించడం లేదా సిస్టమ్లను దెబ్బతీయడం.

• నిర్లక్ష్య ఉద్యోగులు: భద్రతా అవగాహన లేకపోవడం వల్ల, తప్పుడు నిర్వహణ బలహీనతలకు దారితీస్తుంది.

• హైజాక్ చేయబడిన ఖాతాలు: దాడి చేసేవారు ఫిషింగ్ లేదా క్రెడెన్షియల్ దొంగతనం ద్వారా అంతర్గత ఖాతాలను నియంత్రిస్తారు.

3. ప్రమాదాలు

అంతర్గత ముప్పులను గుర్తించడం కష్టం మరియు అవి సాంప్రదాయ ఫైర్వాల్లు, చొరబాటు గుర్తింపు వ్యవస్థలను దాటవేయగలవు. 2021లో, ఒక అంతర్గత ఉద్యోగి సోర్స్ కోడ్ను లీక్ చేయడం వల్ల ఒక సుప్రసిద్ధ టెక్ కంపెనీ వందల మిలియన్ల డాలర్లను నష్టపోయింది.

4. పటిష్టమైన రక్షణ చర్యలు

• జీరో-ట్రస్ట్ ఆర్కిటెక్చర్ను అమలు చేసి, అన్ని యాక్సెస్ అభ్యర్థనలను ధృవీకరించండి.

• అసాధారణ కార్యకలాపాలను గుర్తించడానికి వినియోగదారు ప్రవర్తనను పర్యవేక్షించండి.

• సిబ్బందిలో అవగాహనను పెంపొందించడానికి క్రమం తప్పకుండా భద్రతా శిక్షణను నిర్వహించండి.

• సున్నితమైన డేటా లీకేజీ ప్రమాదాన్ని తగ్గించడానికి, దానికి ప్రాప్యతను పరిమితం చేయండి.

పోస్ట్ చేసిన సమయం: మే-26-2025